Подключение Raspberry Pi в виртуальном частном облаке (VPC) для удаленных устройств IoT требует надежных протоколов безопасности. Установление безопасного соединения имеет решающее значение для защиты конфиденциальных данных и поддержания целостности системы.

Установление безопасного соединения между Raspberry Pi, выступающего в качестве периферийного устройства для Интернета вещей (IoT), и виртуальным частным облаком (VPC) включает в себя несколько важных шагов. Это соединение обычно использует комбинацию протоколов сетевой безопасности, таких как Secure Shell (SSH), VPN и, возможно, выделенные сетевые интерфейсы. VPC действует как безопасная и изолированная среда, в которой размещаются данные и услуги удаленного приложения IoT. Raspberry Pi, размещенный за пределами прямого Интернета, взаимодействует с VPC через это безопасное сетевое соединение, которое необходимо для защиты обмена данными в развертываниях IoT. Например, Raspberry Pi, контролирующий метеостанцию в удаленном месте, будет безопасно передавать данные на облачный сервер через VPC. Процесс должен включать механизмы аутентификации, чтобы гарантировать, что только авторизованные устройства могут получить доступ к VPC.

Важность этого безопасного соединения многогранна. Оно защищает конфиденциальные данные от несанкционированного доступа, что является критической проблемой в развертываниях IoT. Эта безопасность особенно важна для устройств, собирающих конфиденциальную информацию. Кроме того, безопасное соединение поддерживает конфиденциальность и целостность данных, передаваемых между Raspberry Pi и VPC. Это выгодно в промышленных настройках IoT, где нарушения данных могут иметь значительные операционные последствия. Безопасное надежное соединение жизненно важно для обеспечения надежной работы удаленных систем IoT. Реализованные меры безопасности также повышают общую надежность системы, минимизируя потерю данных и обеспечивая непрерывный мониторинг удаленных датчиков и устройств. Изолируя Raspberry Pi в VPC, он защищен от прямого публичного воздействия, снижая уязвимость к кибератакам. Процесс безопасного соединения обеспечивает конфиденциальность, целостность и доступность в развертываниях IoT.

Теперь давайте рассмотрим специфику различных сетевых архитектур, используемых для достижения безопасного соединения, изучив компромиссы между безопасностью, производительностью и стоимостью. Мы также рассмотрим технические детали реализации различных протоколов аутентификации в этом контексте. Также будет рассмотрено дальнейшее рассмотрение лучших практик и аудитов безопасности для устройств IoT Raspberry Pi и их интеграции в VPC.

Безопасное подключение удаленного IoT VPC Raspberry Pi

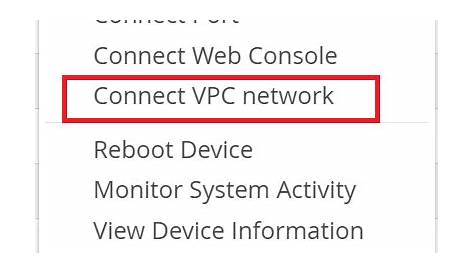

Безопасное подключение Raspberry Pi в виртуальном частном облаке (VPC) для удаленных приложений IoT имеет первостепенное значение. Надежные протоколы безопасности необходимы для защиты данных и поддержания целостности системы.

- Сетевая безопасность

- VPN протоколы

- аутентификация

- Шифрование данных

- Контроль доступа

- Устранение уязвимости

- Регулярный аудит

Сетевая безопасность, включая протоколы VPN, имеет решающее значение. Сильные механизмы аутентификации предотвращают несанкционированный доступ. Шифрование данных обеспечивает конфиденциальность во время передачи. Надежные политики контроля доступа ограничивают видимость данных для уполномоченных лиц. Практики снижения уязвимости выявляют и устраняют потенциальные слабые стороны. Регулярные проверки безопасности обеспечивают постоянное соответствие. Например, туннель VPN шифрует связь между Raspberry Pi и VPC, защищая данные от перехвата. Реализация этих аспектов защищает конфиденциальность и целостность данных в удаленных развертываниях IoT, предотвращая нарушения и обеспечивая доверие в системе.

1.Сетевая безопасность

Надежная сетевая безопасность имеет основополагающее значение для установления безопасного соединения между удаленным устройством IoT (например, Raspberry Pi) и виртуальным частным облаком (VPC). Без адекватных мер безопасности данные, передаваемые между Raspberry Pi и VPC, уязвимы для перехвата и несанкционированного доступа. Компрометированная целостность и конфиденциальность данных могут иметь серьезные последствия, особенно в критически важной инфраструктуре или чувствительных промышленных настройках. Нарушение безопасности может привести к потере данных, сбою в системе и потенциально серьезным финансовым или операционным сбоям. Рассмотрим сценарий, в котором Raspberry Pi контролирует водоочистную установку. Компрометация сетевого соединения может позволить злоумышленникам манипулировать операциями завода, что приводит к значительным рискам для здоровья и безопасности.

Ключевые аспекты сетевой безопасности в этом контексте включают шифрование, контроль доступа и обнаружение вторжений. Протоколы шифрования данных, такие как Transport Layer Security (TLS), обеспечивают конфиденциальность при передаче. Механизмы контроля доступа ограничивают доступ к VPC только авторизованным устройствам и пользователям. Системы обнаружения вторжений контролируют сетевой трафик для подозрительной активности, предупреждая администраторов о потенциальных угрозах. Брандмауэры играют решающую роль в блокировании несанкционированных подключений и предотвращении проникновения вредоносного трафика в VPC. Безопасная конфигурация Raspberry Pi, включая надежные пароли и современное программное обеспечение, дополнительно смягчает уязвимости. Эффективное использование этих механизмов безопасности имеет важное значение для защиты конфиденциальной информации и обеспечения надежной и надежной работы удаленной системы IoT в VPC.

Эффективная сетевая безопасность имеет решающее значение для предотвращения несанкционированного доступа и поддержания целостности и конфиденциальности данных, которыми обмениваются Raspberry Pi и VPC. Неспособность определить приоритеты надежных мер безопасности в удаленных развертываниях IoT может иметь серьезные последствия, потенциально влияя на критические операции и вызывая значительные финансовые потери. Глубокое понимание и последовательное применение принципов безопасности имеют важное значение для защиты целостности и надежности удаленных систем IoT в виртуализированных средах.

2. VPN протоколы

Протоколы VPN являются незаменимыми компонентами безопасных удаленных развертываний IoT с участием Raspberry Pi в виртуальном частном облаке (VPC). Они устанавливают безопасное, зашифрованное соединение между Raspberry Pi и VPC, эффективно создавая частный сетевой туннель через публичный интернет. Этот безопасный туннель имеет решающее значение для защиты конфиденциальных данных, передаваемых между двумя конечными точками. Без VPN данные, проходящие через публичный интернет, уязвимы для перехвата и прослушивания злоумышленниками. Целостность данных и конфиденциальность конфиденциальной информации находятся под угрозой. Рассмотрим метеостанцию Raspberry Pi, передающую критически важные климатические данные. Без VPN эти данные могут быть перехвачены и изменены, что приводит к неточному чтению и скомпрометированному анализу.

Различные протоколы VPN удовлетворяют различным потребностям, уравновешивая безопасность, скорость и сложность. Такие протоколы, как OpenVPN, WireGuard и IPsec, предлагают различную степень безопасности и производительности. OpenVPN, например, обеспечивает надежное шифрование, но может быть более вычислительно интенсивным, влияя на скорость соединения по сравнению с WireGuard. Выбор соответствующего протокола имеет решающее значение. Выбор зависит от факторов, включая чувствительность передаваемых данных, требуемую полосу пропускания и вычислительные ресурсы, доступные как на Raspberry Pi, так и на сервере VPC. В сценариях, связанных с потоками данных в реальном времени, задержка имеет решающее значение, и более быстрый протокол, такой как WireGuard, может быть предпочтительнее OpenVPN. Тщательное рассмотрение требований к полосе пропускания и потенциальной задержки имеет жизненно важное значение при определении того, какой протокол VPN лучше всего соответствует конкретным потребностям удаленного приложения IoT.

Внедрение VPN-протоколов для безопасных соединений в удаленных IoT-развертываниях с использованием Raspberry Pi в VPC имеет важное значение. Он защищает целостность и конфиденциальность данных, предотвращает несанкционированный доступ и обеспечивает надежную работу критически важных приложений IoT. Понимание характеристик и компромиссов, связанных с различными протоколами VPN, позволяет практикующим принимать обоснованные решения об их реализации. Приоритетизируя безопасное подключение с использованием соответствующих протоколов VPN, организации могут обеспечить надежную работу и безопасность своих удаленных IoT-систем. Выбор правильного VPN-протокола напрямую влияет на безопасность, производительность и экономическую эффективность удаленной установки IoT, подчеркивая критическую роль VPN в защите данных и обеспечении функциональности системы в VPC.

3. Аутентификация

Аутентификация является критически важным компонентом безопасного подключения Raspberry Pi в виртуальном частном облаке (VPC) для удаленных приложений IoT. Без надежных механизмов аутентификации несанкционированный доступ к VPC и данным, которые он размещает, представляет собой значительный риск. Проверка идентичности устройств, пытающихся подключиться, имеет решающее значение для поддержания целостности данных и предотвращения вредоносных действий.

- Выбор и осуществление механизмов

Выбор подходящих методов аутентификации имеет первостепенное значение. Такие методы, как пароли, цифровые сертификаты или системы на основе токенов, должны быть тщательно подобраны для обеспечения баланса безопасности и простоты использования. Выбранный метод должен учитывать чувствительность передаваемых данных. Для высокочувствительных данных следует уделять приоритетное внимание сильным методам аутентификации, таким как многофакторная аутентификация (MFA). Это включает в себя проверку нескольких атрибутов, таких как известная пользователю информация, владение физическим токеном и последовательность конкретной идентификации устройства. Эти варианты влияют на общую позицию безопасности системы IoT, подключенной к VPC. Например, более слабая схема аутентификации на системе управления удаленным датчиком может сделать ее уязвимой для компромисса. Корректная реализация выбранного протокола аутентификации также имеет решающее значение. Неправильная реализация протоколов аутентификации может создать пробелы в безопасности. Кроме того, регулярный аудит механизмов аутентификации имеет важное значение для поддержания их эффективности.

* Проверка идентификационных данных устройства

Проверка личности Raspberry Pi в VPC имеет важное значение. Это может включать в себя проверку его цифрового сертификата или подтверждение его в соответствии с известным, надежным списком. Обеспечение того, чтобы только авторизованные устройства могли общаться с VPC, предотвращает несанкционированный доступ. Это особенно важно в промышленных сценариях IoT, где олицетворение устройства может нарушить критические системы. Например, проверка того, что конкретный датчик температуры законно подключен к сети, защищает от злоумышленников, пытающихся изменить показания данных.

* Авторизация пользователя и приложения

Помимо аутентификации устройства, доступ к ресурсам внутри VPC должен контролироваться. Роли и разрешения пользователей должны быть строго определены, чтобы ограничить доступ к конфиденциальным данным или функциональным возможностям. Этот принцип наименьших привилегий предотвращает несанкционированное изменение данных и манипулирование системой. Определение гранулированных привилегий доступа ограничивает масштаб потенциального ущерба, если произойдет нарушение безопасности. Пользователь, требующий только доступа к чтению, должен быть ограничен в изменении данных.

* Сохранение безопасности с течением времени

Протоколы аутентификации должны постоянно контролироваться и обновляться для устранения возникающих уязвимостей. Регулярное обновление систем аутентификации, использование надежных политик паролей и упреждающая проверка и исправление уязвимостей важны для поддержания сильной позиции безопасности против развивающихся угроз. Неспособность устранить уязвимости по мере их возникновения может значительно снизить позицию безопасности систем. Постоянная эволюция методов атаки требует непрерывной оценки и адаптации средств контроля безопасности, включая механизмы аутентификации.

Эффективная аутентификация — это не разовый процесс, а постоянная работа по поддержанию безопасной связи между Raspberry Pi и VPC. Сила аутентификации глубоко влияет на безопасность всей удаленной системы IoT. Сочетание этих аспектов обеспечивает целостность данных, передаваемых в среде IoT, подключенной к VPC.

4. Шифрование данных

Шифрование данных имеет основополагающее значение для безопасного подключения Raspberry Pi в виртуальном частном облаке (VPC) для удаленных приложений IoT. Шифрование превращает данные в нечитаемый формат, делая его непонятным для неавторизованных лиц. Этот процесс имеет решающее значение для защиты конфиденциальной информации, передаваемой между Raspberry Pi и VPC по потенциально небезопасным сетям, таким как публичный Интернет. Без шифрования данные, проходящие через сеть, подвержены перехвату и компрометации, что приводит к серьезным последствиям. Например, скомпрометированные данные датчиков из умной сельскохозяйственной системы могут быть использованы для манипулирования графиками орошения, что приводит к значительным экономическим потерям.

Важность шифрования выходит за рамки простой конфиденциальности. Целостность данных также сохраняется за счет шифрования. Алгоритмы шифрования часто включают механизмы обнаружения любых несанкционированных изменений данных во время передачи. Это обнаружение защищает от подделки и обеспечивает надежность данных, собранных Raspberry Pi и переданных в VPC. Например, в медицинском приложении IoT шифрование данных о здоровье пациентов гарантирует как конфиденциальность, так и целостность информации, предотвращая несанкционированные модификации и обеспечивая точность медицинских записей и анализов.

Практическое применение шифрования в этом контексте включает использование криптографических протоколов, таких как Transport Layer Security (TLS) или Secure Shell (SSH). Эти протоколы устанавливают безопасные каналы передачи данных, шифрование связи между Raspberry Pi и VPC-сервером. Кроме того, ключи шифрования, используемые для защиты данных, должны тщательно управляться, чтобы предотвратить несанкционированный доступ. Внедрение и поддержание надежных процедур управления ключами имеет решающее значение для защиты целостности и конфиденциальности данных во всей системе. Комплексные решения управления ключами, охватывающие такие аспекты, как генерация ключей, хранение и ротация, имеют решающее значение для эффективной безопасности данных в удаленных развертываниях IoT. Эти методы минимизируют уязвимости безопасности и обеспечивают надежное функционирование всей системы.

В заключение, шифрование данных играет жизненно важную роль в установлении безопасного соединения между Raspberry Pi и VPC. Преобразуя данные в нечитаемый формат и обнаруживая любые несанкционированные изменения, шифрование защищает конфиденциальность, целостность и надежность данных. Безопасное, зашифрованное соединение является краеугольным камнем любой надежной удаленной системы IoT. Значение надежных практик шифрования очевидно в их способности защищать от нарушений данных и обеспечивать целостность информации, обмениваемой в удаленной системе IoT в среде VPC.

5.Контроль доступа

Эффективный контроль доступа незаменим для безопасного подключения Raspberry Pi в виртуальном частном облаке (VPC) для удаленных приложений IoT. Установление точных контролей над тем, кто или что может получить доступ к ресурсам в VPC, имеет первостепенное значение для предотвращения несанкционированных нарушений данных и поддержания целостности системы. Без соответствующих механизмов контроля доступа конфиденциальные данные и функциональные возможности уязвимы для несанкционированного доступа, что приводит к потенциальным нарушениям безопасности, утечкам данных или сбоям в обслуживании.

- Определение ролей и разрешений

Четко определяющие роли и связанные с ними разрешения необходимы. Разные пользователи и устройства должны иметь разные уровни доступа. Например, системному администратору может потребоваться полный доступ к VPC, в то время как устройство сбора данных, подключенное к Raspberry Pi, может требовать только считывания доступа к конкретным потокам данных. Этот детальный контроль гарантирует, что только уполномоченные лица взаимодействуют с конкретными ресурсами, сводя к минимуму потенциальные риски, связанные с несанкционированным доступом.

* Реализация механизмов аутентификации

Надежные механизмы аутентификации проверяют личность пользователей и устройств, пытающихся получить доступ. Эти механизмы, такие как логины на основе паролей, цифровые сертификаты или системы на основе токенов, имеют решающее значение для проверки запросов и предотвращения попыток несанкционированного доступа. Каждая попытка доступа должна быть аутентифицирована для обеспечения безопасности сети и данных в VPC.

* Принцип наименьшей привилегии

Реализация принципа наименьших привилегий жизненно важна. Пользователям и устройствам должен быть предоставлен только минимальный уровень доступа, необходимый для выполнения их функций. Это ограничение минимизирует потенциальный ущерб, вызванный нарушением безопасности. Ограничение доступа только к необходимым ресурсам гарантирует, что даже если происходит компромисс безопасности, воздействие ограничивается скомпрометированной ролью или устройством.

* Контроль и аудит доступа

Непрерывный мониторинг и аудит попыток доступа имеют важное значение. Журналы всех событий доступа должны поддерживаться и пересматриваться для выявления и реагирования на любые подозрительные действия. Аудиторские мероприятия обеспечивают исторический учет действий, облегчая выявление инцидентов безопасности и эффективное восстановление.

В заключение, четко определенные политики контроля доступа в сочетании с сильной аутентификацией и принципом наименьшей привилегии образуют краеугольный камень безопасного соединения между Raspberry Pi и VPC в контексте удаленного IoT. Тщательные механизмы мониторинга и аудита еще больше повышают безопасность, обеспечивая жизненно важную информацию о деятельности системы и позволяя быстро реагировать на потенциальные угрозы безопасности. Реализация этих мер гарантирует, что только уполномоченные субъекты могут получить доступ к ресурсам в VPC, защищая конфиденциальные данные и поддерживая целостность системы в удаленных развертываниях IoT.

6. Смягчение уязвимости

Смягчение уязвимости имеет решающее значение для установления безопасного соединения между Raspberry Pi и виртуальным частным облаком (VPC) для удаленных приложений IoT. Безопасное соединение требует активного выявления и устранения потенциальных недостатков в системе для предотвращения несанкционированного доступа, нарушений данных и операционных сбоев. Слабые места в программном обеспечении, конфигурациях или протоколах связи могут поставить под угрозу общую безопасность всей удаленной системы IoT. Следовательно, эффективные стратегии смягчения уязвимостей необходимы для надежной работы и целостности данных.

- Регулярные обновления программного обеспечения и исправления

Оставаться в курсе обновлений программного обеспечения является фундаментальным аспектом смягчения уязвимостей. Устаревшее программное обеспечение часто содержит известные уязвимости, которые могут использовать злоумышленники. Регулярные исправления и обновления устраняют эти слабости, укрепляя защиту системы. Неспособность применять обновления подвергает систему известным эксплойтам, тем самым увеличивая риск несанкционированного доступа и утечек данных. Например, если операционная система Raspberry Pi имеет неисправные уязвимости, злоумышленники могут использовать их для получения несанкционированного доступа, нарушая всю систему IoT.

* Безопасная практика конфигурации

Правильная конфигурация необходима для смягчения уязвимостей. Слабые или неисправные пароли, ненужные службы и открытые порты создают возможности для несанкционированного доступа. Применение надежных паролей, отключение неиспользуемых служб и настройка брандмауэров правильно укрепляют положение безопасности. Важность безопасных методов настройки нельзя переоценить, так как плохо настроенные устройства могут выступать в качестве точек входа для злоумышленников. Неправильно настроенные сетевые настройки, например, могут подвергать конфиденциальные данные или разрешать несанкционированный доступ.

* Регулярные проверки безопасности и тестирование на проникновение

Регулярные проверки безопасности и тестирование на проникновение жизненно важны. Эти проактивные меры выявляют потенциальные уязвимости, которые могут быть не сразу очевидны с помощью рутинных проверок. Аудит безопасности проверяет общую позицию безопасности системы, в то время как тестирование на проникновение имитирует реальные атаки для выявления слабых сторон. Такие проактивные меры могут предотвратить инциденты, спасая организации от значительного ущерба и сбоев в работе. Без них система может оставаться восприимчивой к атакам, что потенциально может привести к несанкционированной модификации данных или компрометации системы.

* Сильные меры аутентификации и контроля доступа

Защищенная аутентификация и механизмы контроля доступа имеют решающее значение. Ограничение доступа только к авторизованным пользователям и устройствам снижает поверхность атаки и снижает риск несанкционированного доступа к конфиденциальным данным. Внедрение многофакторной аутентификации, например, добавляет еще один уровень защиты от несанкционированного доступа. Отсутствие надежных практик аутентификации может сделать систему уязвимой, позволяя злоумышленникам получить доступ к конфиденциальным данным или функциональным возможностям системы управления.

Реализация этих стратегий по снижению уязвимостей во всей системе, включая Raspberry Pi и инфраструктуру VPC, обеспечивает безопасное соединение для удаленных приложений IoT. Проактивная идентификация и смягчение уязвимостей уменьшают поверхность атаки, укрепляют общую позицию безопасности и поддерживают целостность и надежность системы.

7. Регулярный аудит

Регулярный аудит является важным компонентом обеспечения безопасного соединения между Raspberry Pi и Virtual Private Cloud (VPC) для удаленных приложений IoT. Он действует как упреждающая мера для выявления и устранения уязвимостей безопасности до их использования. Без регулярных аудитов слабые места безопасности могут оставаться незамеченными, оставляя систему подверженной потенциальным угрозам. Аудиты обеспечивают критическую информацию о текущей позе безопасности, позволяя проводить упреждающие корректировки и предотвращать потенциальные нарушения. Отсутствие рутинных аудитов может привести к скомпрометированным данным, простоям системы и финансовым потерям, особенно в чувствительных приложениях.

Аудиты охватывают различные аспекты инфраструктуры безопасности. Они должны охватывать конфигурацию Raspberry Pi, включая настройки сети, учетные записи пользователей и установленное программное обеспечение. Регулярные проверки среды VPC, охватывающие правила брандмауэра, контроль доступа и механизмы регистрации, также жизненно важны. Важно отметить, что аудиты должны изучать эффективность существующих протоколов безопасности, таких как шифрование и аутентификация. Этот систематический обзор помогает точно определить отклонения от установленных политик безопасности и обеспечить соблюдение передовой практики. В реальном сценарии система управления трафиком умного города может испытывать серьезные сбои из-за несанкционированного доступа, если регулярный аудит и техническое обслуживание будут игнорироваться. Аудит выявил бы незащищенную уязвимость, используемую злоумышленниками. Аналогично, плохо защищенная Raspberry Pi, контролирующая ирригационные системы в крупной ферме, может быть подвержена атакам, которые останавливают критические операции. Регулярный аудит предотвращает такие случаи.

Практическая значимость понимания взаимосвязи между регулярным аудитом и безопасными удаленными подключениями IoT ясна. Регулярные аудиты минимизируют риски, обеспечивая целостность и надежность системы. Они позволяют проводить активную идентификацию и устранение уязвимостей, защиту конфиденциальных данных и поддержание непрерывности работы. Выявляя слабые места до того, как злоумышленники их эксплуатируют, регулярные аудиты снижают вероятность дорогостоящих и разрушительных нарушений безопасности. В конечном счете, всестороннее понимание этого соединения помогает организациям эффективно управлять рисками безопасности, присущими удаленным развертываниям IoT, и приоритизировать надежную безопасность своих систем.

Часто задаваемые вопросы

В этом разделе рассматриваются общие вопросы, касающиеся безопасного подключения Raspberry Pi к виртуальному частному облаку (VPC) для удаленных приложений Интернета вещей (IoT).

Вопрос 1: Каковы основные соображения безопасности при подключении Raspberry Pi к VPC для удаленных приложений IoT?

В числе соображений безопасности — надежные механизмы аутентификации для проверки личности устройств, протоколы шифрования для защиты передачи данных, строгие политики контроля доступа для ограничения доступа и регулярные оценки уязвимостей для выявления и устранения потенциальных недостатков. Тщательная стратегия безопасности охватывает эти компоненты для снижения рисков и обеспечения целостности системы.

Вопрос 2: Как VPN может помочь установить безопасное соединение между Raspberry Pi и VPC?

Виртуальная частная сеть (VPN) устанавливает безопасный зашифрованный туннель между Raspberry Pi и VPC. Этот туннель маскирует связь через общедоступный интернет, предотвращая перехват и несанкционированный доступ к данным, передаваемым между устройствами. Правильно настроенные протоколы VPN обеспечивают безопасный обмен данными.

Вопрос 3: Какие основные методы аутентификации для проверки устройств, пытающихся подключиться к ПК?

Эффективные методы аутентификации включают цифровые сертификаты, надежные пароли, многофакторную аутентификацию и токены, специфичные для устройства. Выбор соответствующих методов аутентификации для конкретной чувствительности передаваемых данных имеет решающее значение. Регулярные аудиты и оценки безопасности обеспечивают эффективность протоколов аутентификации.

Вопрос 4: Почему в этом контексте важно шифрование данных и какие протоколы можно использовать?

Шифрование данных защищает конфиденциальность и целостность данных, передаваемых по сети. Такие протоколы, как TLS (Transport Layer Security) и SSH (Secure Shell), обычно используются для безопасных каналов связи между Raspberry Pi и VPC. Шифрование превращает данные в нечитаемый формат, защищая конфиденциальную информацию от несанкционированного доступа или модификации.

Вопрос 5: Как регулярные проверки и оценки уязвимостей могут способствовать поддержанию безопасности?

Регулярные аудиты оценивают текущую позицию безопасности, выявляют потенциальные уязвимости и выявляют слабые места конфигурации. Оценки уязвимости имитируют потенциальные атаки для дальнейшего тестирования средств контроля безопасности. Эти активные меры обеспечивают, чтобы механизмы безопасности оставались эффективными в смягчении угроз и реагировании на возникающие уязвимости. Регулярное исправление и обновление являются ключевым компонентом поддержания безопасности.

Понимание этих аспектов безопасного удаленного подключения к IoT повышает надежность и надежность систем IoT в виртуализированных средах. Сильная позиция безопасности предотвращает несанкционированный доступ, нарушения данных и сбои в работе. Внедрение и поддержание протоколов безопасности эффективно защищает критически важные операции и конфиденциальную информацию.

В следующем разделе будут рассмотрены технические детали осуществления этих мер безопасности, а также конкретные конфигурации и передовой опыт.

Заключение

Установление безопасных соединений между удаленными IoT-устройствами, такими как системы Raspberry Pi, и виртуальными частными облаками (VPC) имеет первостепенное значение. В этой статье рассмотрены многогранные аспекты достижения этой критической цели. Ключевые соображения включают надежную сетевую безопасность, использование протоколов VPN для безопасных туннелей связи, внедрение сильных механизмов аутентификации, шифрование передачи данных и поддержание безопасной конфигурации для Raspberry Pi. Тщательное смягчение уязвимостей и регулярный аудит также выделены в качестве необходимых элементов для поддержания безопасной и надежной системы. Взаимосвязанный характер этих компонентов подчеркивает комплексный подход, необходимый для защиты данных и обеспечения целостности удаленных развертываний IoT в среде VPC. Последовательное применение этих мер имеет важное значение для предотвращения уязвимостей и поддержания надежности и надежности таких систем.

Будущее удаленного IoT требует твердой приверженности к обеспечению безопасности подключения. Реализация стратегий, изложенных в этой статье, является не просто передовой практикой, но фундаментальным требованием для защиты конфиденциальных данных и обеспечения успешной работы все более критических систем IoT. Непрерывная бдительность и активные меры безопасности необходимы для противодействия развивающимся угрозам и поддержания целостности и доверия к инфраструктурам IoT. Организации, использующие удаленные архитектуры IoT в VPC, должны уделять приоритетное внимание и активно внедрять эти протоколы безопасности для защиты своих операций, данных и репутации. Неспособность сделать это может привести к серьезным последствиям.

ncG1vNJzmivp6x%2Fb8DAnqqaZpOkum%2Bu0WiqoqaXqrmivoygnKennZ6wtHnNnq6sZ6OasLa%2BxKWwZpufo7umr9NmsKitomK%2FprnOrZyip6Riw7GvjKuYrKiSmr%2BzxYypoGadqKWys8CMoKyinJVjtbW5yw%3D%3D